ESET yeni bir tehdit grubu tespit etti

ESET, PlushDaemon olarak isimlendirdiği siber casusluk operasyonları yürüten bir Çin temaslı Gelişmiş Kalıcı Tehdit (APT) kümesini keşfetti. ESET araştırmacıları bu kümenin Güney Kore’deki bir VPN hizmetine yönelik tedarik zinciri saldırısı düzenlediğini de tespit etti.

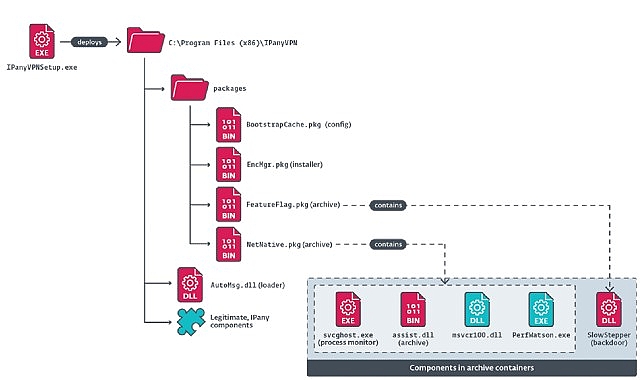

Bu siber casusluk operasyonunda saldırganlar, yasal yükleyiciyi, ESET’in SlowStepper ismini verdiği ve 30’dan fazla bileşenden oluşan bir araç setine ve varlıklı özelliklere sahip bir art kapı olan kümenin imza implantını da dağıtan bir yükleyiciyle değiştirdiler. Çin’e bağlı tehdit aktörü en az 2019’dan beri faal. Çin, Tayvan, Hong Kong, Güney Kore, Amerika Birleşik Devletleri ve Yeni Zelanda’daki kişi ve kuruluşlara karşı casusluk operasyonları yürütüyor.

Keşfi yapan ESET araştırmacısı Facundo Muñoz “Mayıs 2024’te, Güney Kore’deki kullanıcıların yasal VPN yazılımı IPany’nin web sitesinden indirdikleri Windows için bir NSIS yükleyicisinde berbat emelli kod tespit ettik. Tahlilin daha sonrasında yükleyicinin hem yasal yazılımı hem de art kapıyı dağıttığını keşfettik. VPN yazılımının geliştiricisiyle temasa geçerek durumu bildirdik ve berbat emelli yükleyici web sitelerinden kaldırıldı. PlushDaemon araç setindeki çok sayıda bileşen ve varlıklı sürüm geçmişi, daha evvel bilinmeyen bu Çin temaslı APT kümesinin çok çeşitli araçlar geliştirmek için itinayla çalıştığını gösteriyor ve bu da onu dikkat edilmesi gereken değerli bir tehdit haline getiriyor” açıklamasını yaptı.

PlushDaemon, trafiği saldırgan denetimindeki sunuculara yönlendirerek Çin uygulamalarının yasal güncellemelerini ele geçirme tekniğiyle birinci erişimi elde ediyor. ESET, kümenin yasal web sunucularındaki güvenlik açıkları üzerinden erişim sağladığını da gözlemledi.

SlowStepper art kapısı yalnızca PlushDaemon tarafından kullanılmaktadır. Bu art kapı, DNS kullanan çok evreli C&C protokolünün yanı sıra casusluk yeteneklerine sahip düzinelerce ek Python modülünü indirme ve çalıştırma yeteneği ile dikkat çekiyor. Makûs emelli yazılım web tarayıcılarından çok çeşitli datalar toplar; fotoğraf çekebilir, evrakları tarar, iletileşme uygulamaları (örneğin WeChat, Telegram) dahil olmak üzere çeşitli uygulamalardan bilgi toplar, ses ve görüntü yoluyla casusluk yapabilir ve parola kimlik bilgilerini çalabilir.

Kaynak: (BYZHA) Beyaz Haber Ajansı